Relution Server 5.11

Famille d'apps Relution

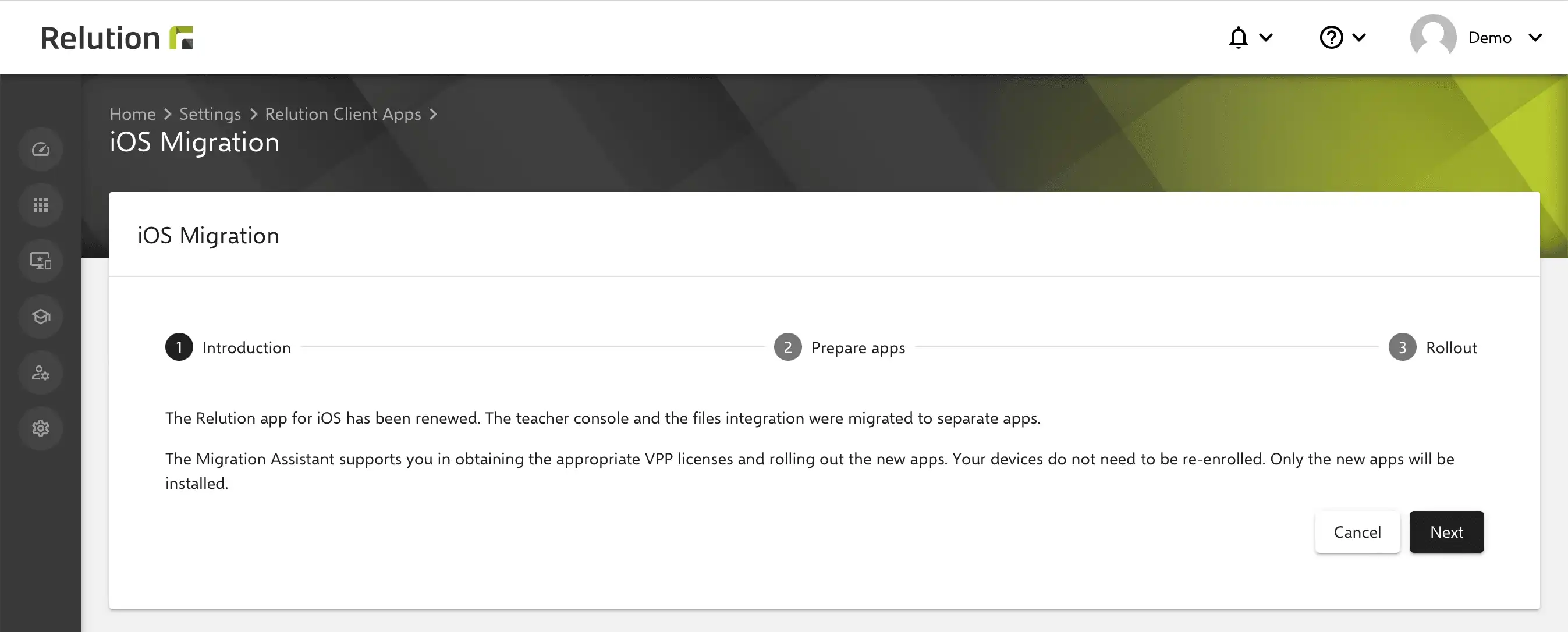

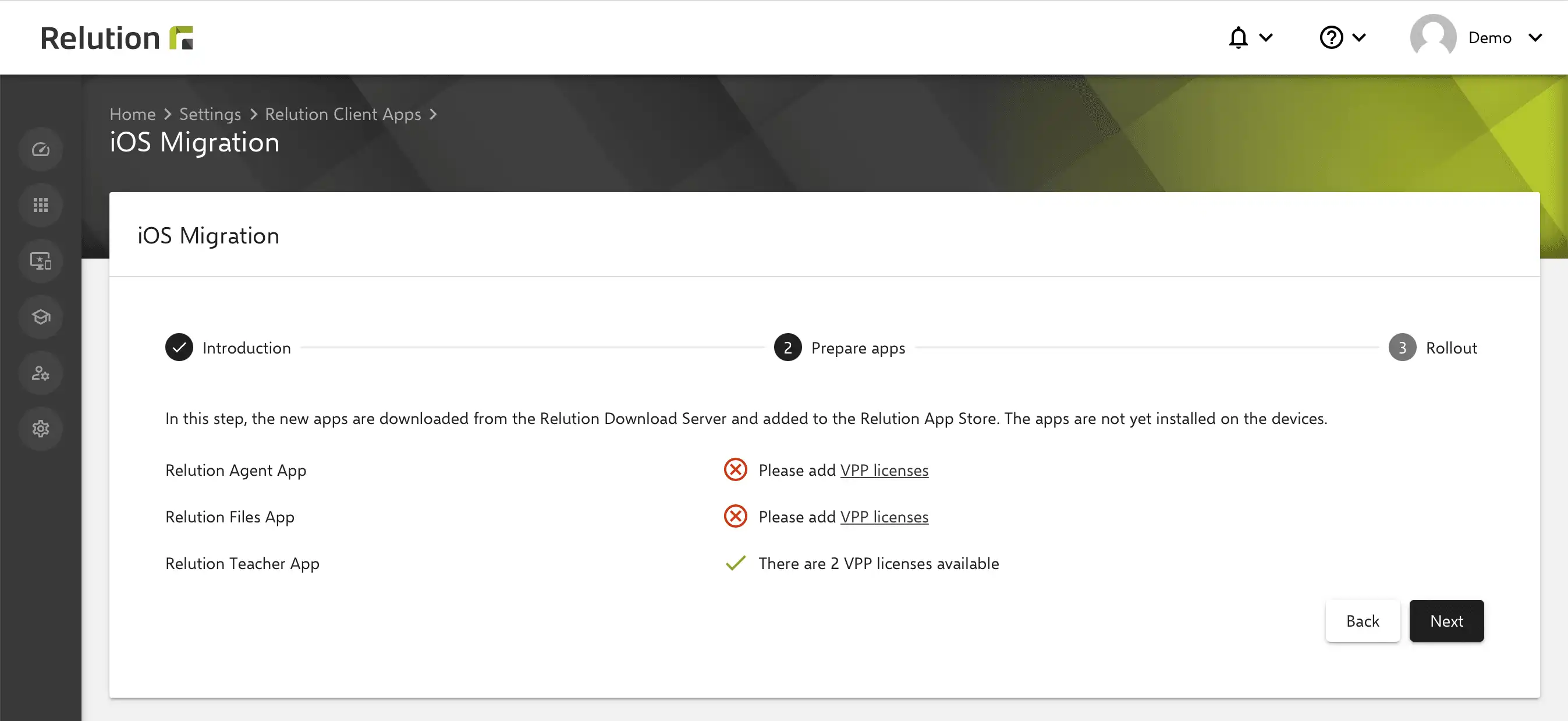

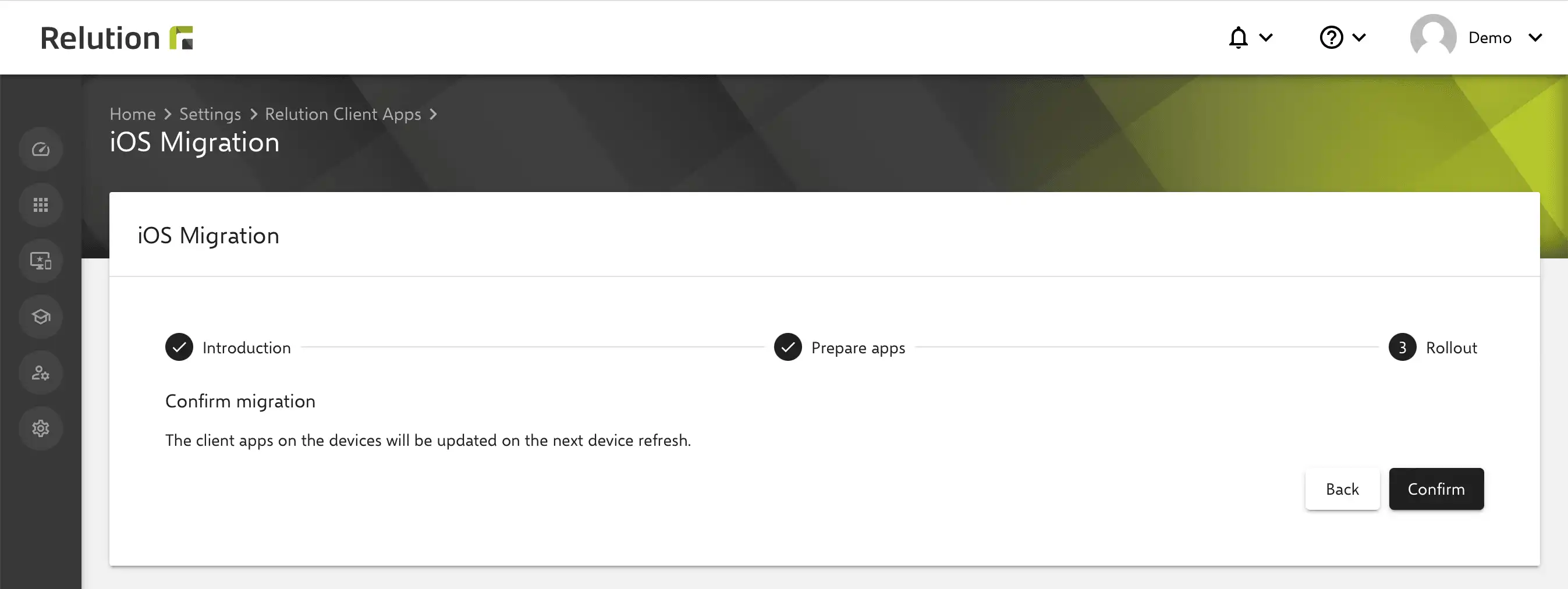

La migration annoncée dans la dernière version 5.10 pour les clients Relution pour iOS déjà en service est effectuée avec la version actuelle 5.11.2. Un guide sur le portail Relution vous aide à effectuer la migration :

Les appareils avec des clients Relution existants reçoivent le nouvel agent Relution. L'ancien client Relution n'est pas désinstallé automatiquement et doit être supprimé de l'appareil par une action "Supprimer l'app" une fois le test réussi.

La nouvelle app du formateur Relution n'est pas installée automatiquement. Si l'app est utilisée, elle doit être ajoutée sur les appareils des enseignants via la conformité de l'app.

Remarque : lors de la migration, veuillez tenir compte des mesures obligatoires annoncées pour le transfert vers les nouvelles apps respectives. Vous trouverez des instructions à ce sujet dans notre Insight Famille d'app de Relution.

Toutes les nouvelles organisations recevront par défaut les nouvelles apps Relution iOS à partir de la version 5.11.2.

La migration de l'app Android Classic suivra avec une prochaine version.

JSON Web Token

Auparavant, une session côté serveur était créée à chaque connexion réussie. Avec la version 5.11.2, ces sessions sont remplacées par des JSON Web Token (JWT). Désormais, un jeton est généré lors de la connexion, que le client envoie avec la requête et dont la validité est vérifiée par le serveur. Cela permet de redémarrer le serveur à tout moment et, dans le cadre d'un fonctionnement en cluster, de transmettre les requêtes Round Robin aux nœuds.

En outre, la fonction "Log in as ..." a été étendue pour l'administrateur du système. Avec cette fonction, un administrateur peut prendre l'identité d'un autre utilisateur. Avec la version 5.11.2, l'identité peut également être résiliée à nouveau.

Recommandations matérielles

Veuillez noter nos nouvelles recommandations matérielles pour faire fonctionner un système Relution stable. Plus d'informations à ce sujet dans notre Guide d'installation.

Informations importantes pour les utilisateurs de Secure Mail Gateway

Microsoft procède à quelques changements pour améliorer la sécurité de Microsoft 365. En 2019, il a déjà été annoncé que l'authentification de base pour l'ancien Exchange Online sera supprimée.

La Relution Secure Mail Gateway utilise le protocole Exchange Webservices (EWS) et vérifie l'authentification des utilisateurs via l'authentification de base. Microsoft va désactiver l'authentification de base pour le protocole EWS le 01 octobre 2022. En raison de ce changement, le Relution SMG ne sera plus en mesure de vérifier la conformité.

Note: Veuillez changer votre configuration pour une connexion directe à Exchange Online avant le rendez-vous. Vous pouvez trouver plus d'informations auprès de Microsoft ici.

Inscription publique du DEP

Dans l'organisation du magasin, un compte DEP peut être marqué comme public pour inscrire automatiquement les appareils DEP dans une organisation assignée. Ce faisant, l'inscription dans l'organisation correspondante peut éventuellement nécessiter une authentification de l'utilisateur. L'inscription n'est possible qu'avec un utilisateur associé de l'organisation correspondante. Alternativement, l'inscription automatique dans le profil DEP peut être limitée à un utilisateur spécifique de l'organisation.

Optimisation des fichiers PKG pour macOS

Extension du PKG pour macOS afin que les métadonnées pour le nom et le code de la version du fichier de distribution PKG soient utilisées si ces informations sont disponibles.

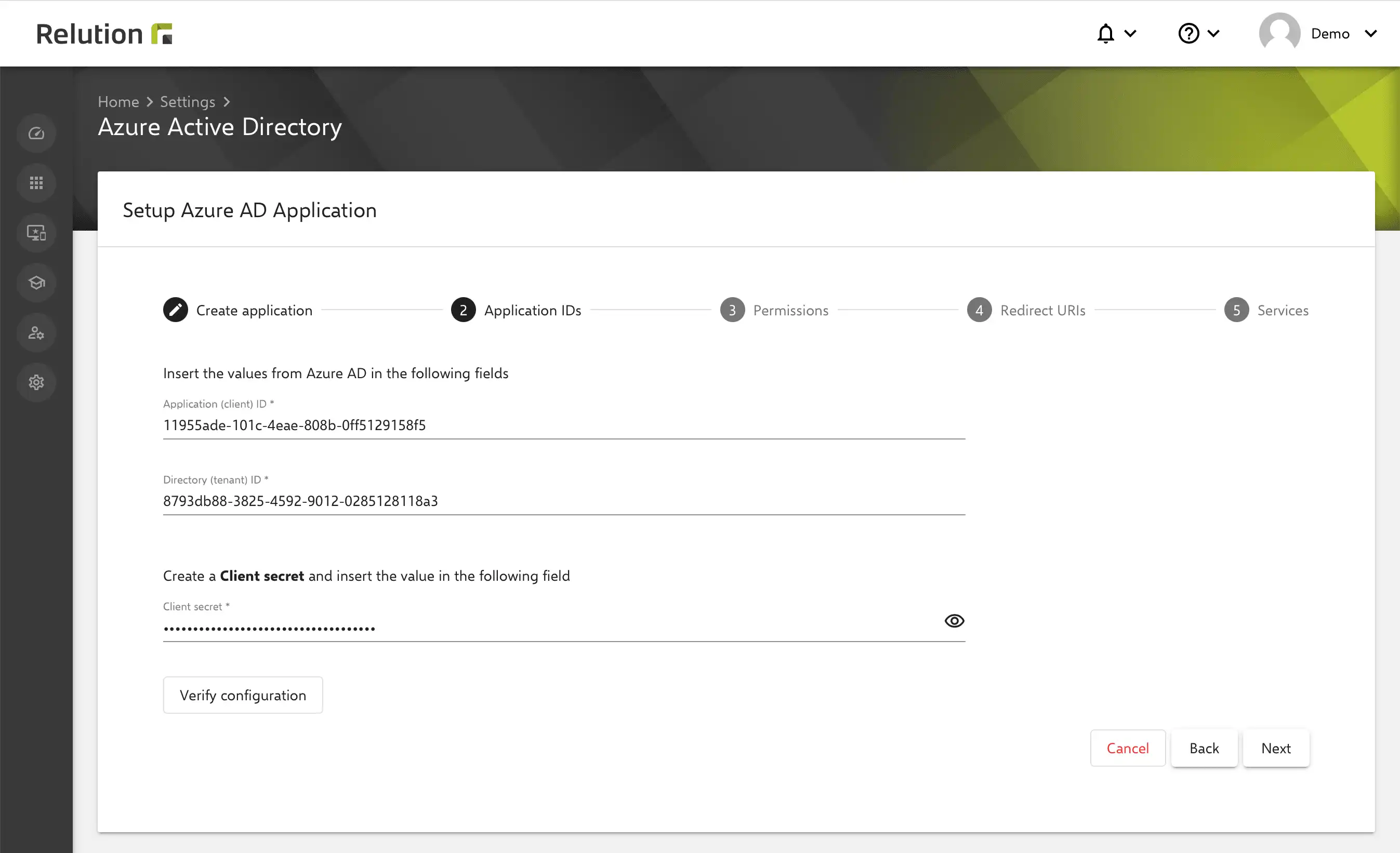

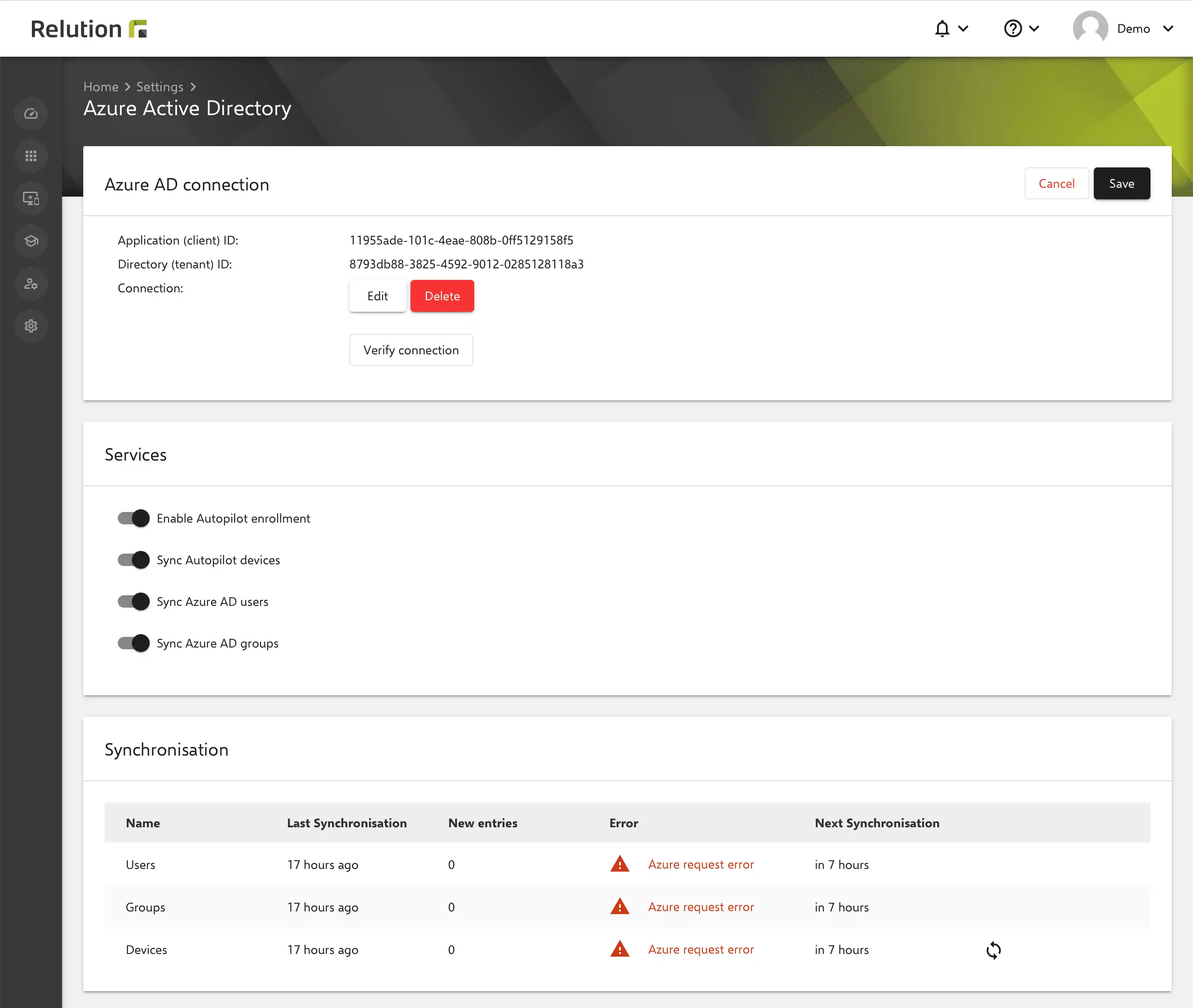

Configuration optimisée d'Azure AD dans Relution

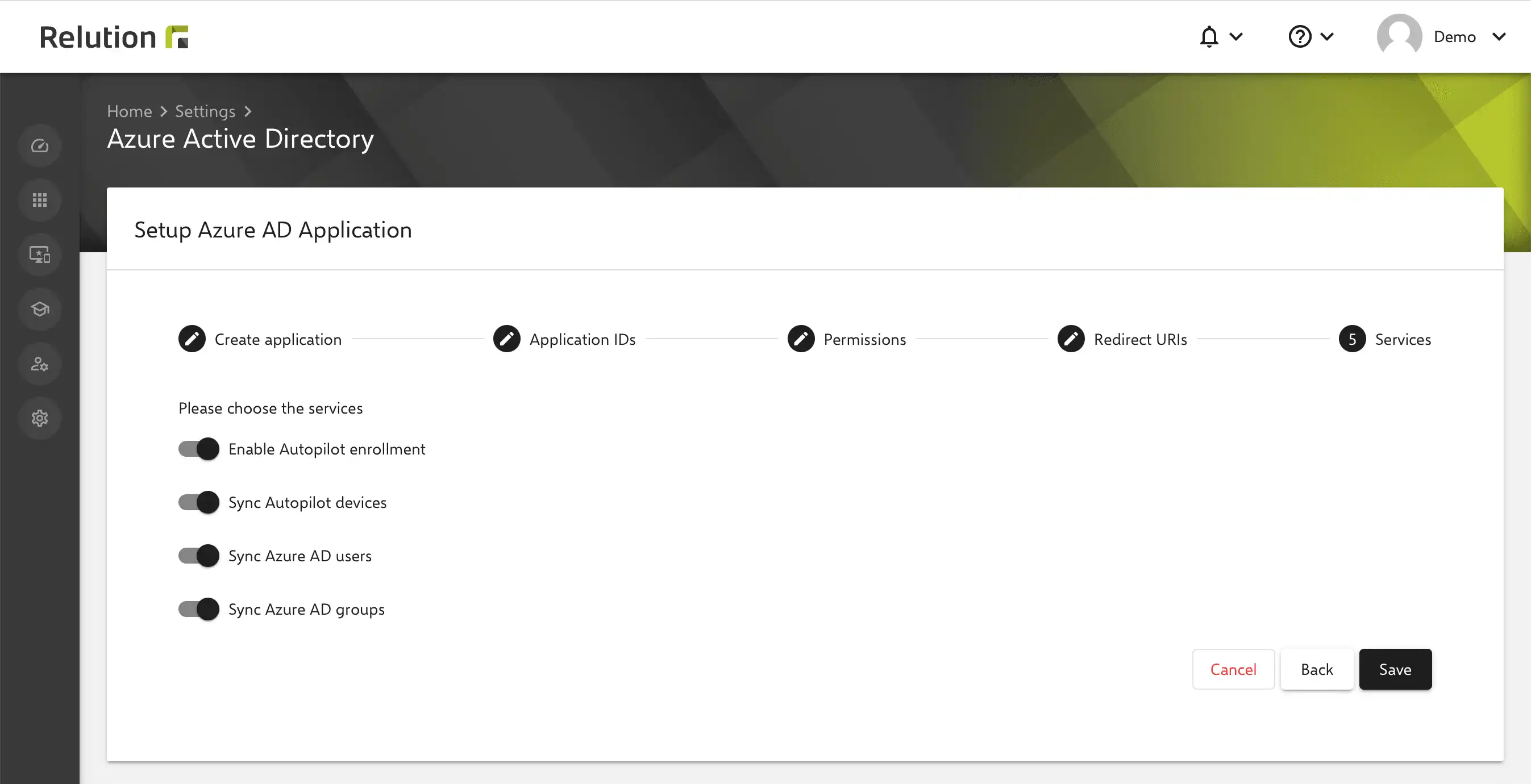

Les appareils Windows peuvent être inscrits automatiquement dans Relution via Windows Autopilot. Pour ce faire, le lien Azure AD doit être configuré dans les paramètres de Relution. Pour l'instant, il existe une option dans le guide Azure AD qui permet de vérifier facilement la configuration directement par rapport à Azure AD. Le résultat d'une connexion non réussie/réussie au serveur Azure AD est affiché en tant que retour d'information. Si nécessaire, des ajustements aux paramètres peuvent être effectués directement.

Les utilisateurs, groupes ou dispositifs Autopilot liés à Azure AD sont automatiquement synchronisés. L'intervalle de synchronisation peut être défini dans le fichier application.yml. Par défaut, la valeur de la synchronisation est fixée à 23 heures. Le résultat de la dernière synchronisation Azure AD pour les utilisateurs, les groupes et les inscriptions automatiques est résumé. Si une erreur s'est produite lors d'une synchronisation, elle peut être visualisée en détail sur la page de présentation du guide Azure AD. La configuration existante peut être revérifiée, modifiée ou supprimée.

En outre, d'autres boutons à bascule sont disponibles sur la page d'aperçu pour activer la synchronisation des appareils et activer les inscriptions via Windows Autopilot en général.

Informations sur le dernier utilisateur Azure connecté

Pour les appareils Windows qui ont été inscrits automatiquement via Autopilot, le prénom, le nom et l'adresse électronique de l'utilisateur actuel sont stockés dans les détails de l'appareil correspondant si l'appareil envoie un jeton Azure avec ces informations. S'il n'y a pas de jeton ou si les informations sont vides, les informations existantes pour ce dispositif sont conservées dans les détails.

Apps Windows publiques dans le catalogue d'apps de Relution

Pour garantir que seules les apps Windows de la boutique d'apps Windows sont importées et qu'elles peuvent également être installées sur les appareils de bureau Windows, une nouvelle API Windows a été intégrée.

- Adaptation de l'exportation et de l'importation CSV pour les dispositifs, afin que les noms de champs internes soient utilisés.

- Adaptation de l'exportation et de l'importation CSV pour les utilisateurs et les groupes, afin que les noms de champs internes soient utilisés.

- Utilisation des nouveaux endpoints Microsoft Store pour récupérer les métadonnées des applications publiques Windows.

- Optimisation de l'importation LDAP pour les enseignants, les élèves et les classes afin de s'assurer que toutes les données sont importées.

- Lors de la synchronisation avec Azure AD, le spécifique "userPrincipalName" est utilisé comme adresse e-mail dans le champ e-mail de l'utilisateur dans Relution.

- La configuration WiFi pour tvOS et macOS affiche le SSID dans l'aperçu de la configuration d'une politique

- La nouvelle version d'une politique publique dans l'organisation du magasin est automatiquement appliquée à tous les appareils de l'organisation associés à cette politique.

- Le logo de l'organisation Relution dans l'en-tête change automatiquement lorsqu'un utilisateur multi-tenant passe à une autre organisation.

- Les noms d'utilisateurs VPP sont affichés de manière cohérente dans toutes les vues pertinentes, si elles sont disponibles.

- Dépannage de l'affichage des champs de dispositifs définis par l'utilisateur.

- Correction de la synchronisation manuelle de LDAP dans les environnements de cluster, en conjonction avec un nœud secondaire.

- Renouvellement automatique de l'autorité de certification SCEP des appareils Apple et des certificats correspondants émis par les appareils avant leur expiration, par défaut 180 jours avant l'expiration.

- Extension de l'API pour marquer un appareil comme supprimé, avec la possibilité de nettoyer les détails et les propriétés de l'appareil.

- Ajout de mesures Spring4Shell comme protection supplémentaire, même si Relution n'est pas affecté par la vulnérabilité.

- Optimisation de la synchronisation LDAP et prévention des actions erronées en cas d'erreurs.

- Correction d'un bug sur l'écran de connexion en raison de permissions manquantes après une redirection de page.

Vous trouverez le changelog du release ici.